Как отключить readyboost ?

Наверное у каждого возникнет вопрос, как удалить readyboost или как отключить readyboost, ведь файл ReadyBoost (.sfcache) Вы удалить и отформатировать флешку на используемом компьютере не сможете, потому что данный файл используется системой. Не переживайте, на самом деле всё очень просто.

Кликните правой клавишей мыши на флешку и выберите «Свойства».

В открывшемся окне откройте вкладку ReadyBoost и выберите «Не использовать это устройство», «Применить» и «Ok». Всё, ReadyBoost спокойно отключен.

Читайте ещё статьи:

Как записать образ windows 7 — Запись iso образа windows на DVD диск с помощью программы Nero.Как отформатировать флешку ntfs — Как отформатировать флешку в файловую систему FAT32 и NTFS.Почему компьютер не видит флешку — Почему компьютер не видит флешку windows 7.

Отключаем шифрование credssp через GPO

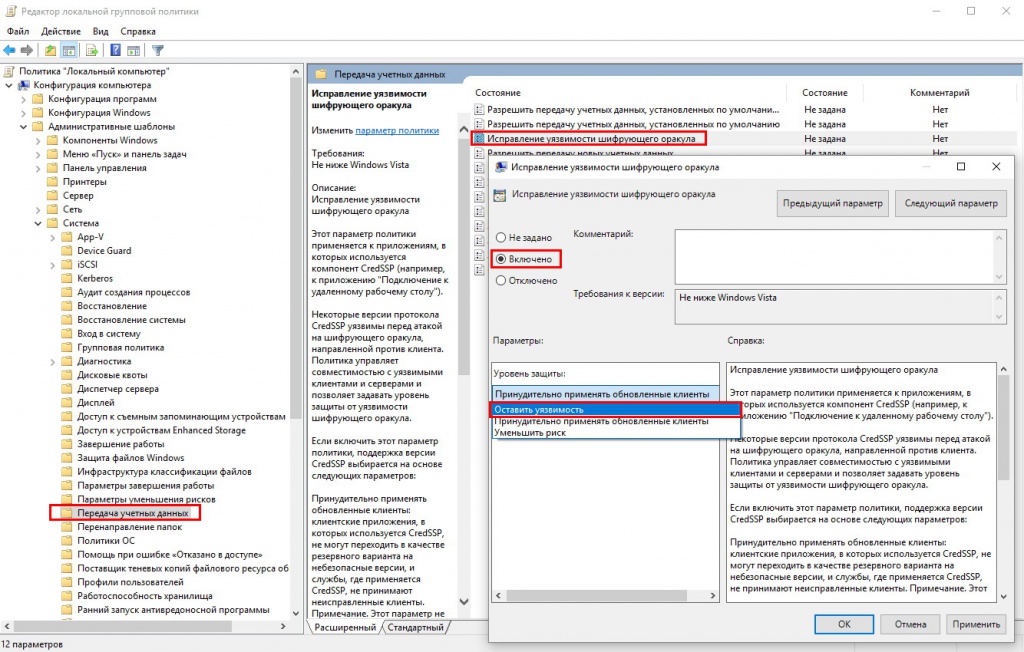

Если у вас большая инфраструктура, в которой сотни компьютеров и сотни серверов, то вы можете до установки нужных обновлений в вечернее время, временно отключить новый уровень шифрования CredSSP и убрать ошибку «Удаленный компьютер имя. Причиной ошибки может быть исправление шифрования CredSSP». Для этого мы можем воспользоваться всеми плюсами доменной инфраструктуры Active Directory. Тут два варианта, вы можете создать массовую политику для распространения ее на нужные OU или если у вас требование для одного или двух локальных компьютеров, то на них можно запустить локальный редактор групповых политик, тем самым внеся изменения только на них.

Напоминаю, что оснастку управление групповой политикой вы можете найти на контроллере домена или компьютере с установленным пакетом RSAT, открыть ее можно через команду в окне «Выполнить» gpmc.msc. Если нужно открыть локальный редактор групповых политик, то в окне «Выполнить» введите gpedit.msc.

Вам необходимо перейти в ветку:

Конфигурация компьютера — Административные шаблоны — Система — Передача учетных данных — Исправление уязвимости шифрующего оракула (Computer Configuration — Administrative Templates — System — Credentials Delegation — Encryption Oracle Remediation

Открываем настройку «Исправление уязвимости шифрующего оракула (Encryption Oracle Remediation)». Включаем политику, у вас активируется опция «Уровень защиты», на выбор будет три варианта:

- Принудительно применять обновленные клиенты (Force Updated Clients) — она будет стоять по умолчанию из-за максимального уровня защиты, вам данную опцию нужно сменить. Это так сказать максимально безопасный уровень взаимодействия клиент, он должен быть в идеале, после установки обновлений на все сервера и компьютеры.

- Оставить уязвимость (Vulnerable) – клиенты могут подключаться на уязвимые машины.

- Уменьшить риск (Mitigated) – клиенты не могут подключаться к уязвимым серверам, но серверы могут принимать уязвимые клиенты.

Выбираем на время пункт «Оставить уязвимость (Vulnerable)». Сохраняем настройки.

После чего вам нужно обновить политику, для этого откройте командную строку и введите gpupdate /force. Если у вас не доменный компьютер, да и еще Windows 10 Home, которая не имеет встроенного локального редактора политик, то вам как я описывал выше, нужно производить правку реестра

REG ADD HKLM\Software\Microsoft\Windows\ CurrentVersion\Policies\System\CredSSP\Parameters\ /v AllowEncryptionOracle /t REG_DWORD /d 2 (0 вернет все как было)

На просторах интернета ходит скрипт PowerShell, который поможет включить данную политику на всех компьютерах в Active Directory

Пользователю не удается выполнить вход с помощью смарт-картыUser can’t sign in using a smart card

В этом разделе рассматриваются три типичных сценария, когда пользователь не может войти на удаленный рабочий стол с помощью смарт-карты.This section addresses three common scenarios where a user can’t sign in to a remote desktop using a smart card.

Эта проблема возникает в развертываниях, в которых задействован сервер RDSH на сайте филиала, где используется RODC.This issue occurs in deployments that include an RDSH server at a branch site that uses a RODC. Сервер RDSH размещен в корневом домене.The RDSH server is hosted in the root domain. Пользователи на сайте филиала относятся к дочернему домену и используют смарт-карты для проверки подлинности.Users at the branch site belong to a child domain, and use smart cards for authentication. Контроллер домена RODC настроен на кэширование паролей и принадлежит к группе с разрешением реплицировать пароли RODC.The RODC is configured to cache user passwords (the RODC belongs to the Allowed RODC Password Replication Group). Когда пользователи пытаются выполнить вход в сеанс на сервере RDSH, они получают сообщение, например: «Неудачная попытка входа в систему.When users try to sign in to sessions on the RDSH server, they receive messages such as „The attempted logon is invalid. Указано неверное имя пользователя или другие неверные личные данные.“This is either due to a bad username or authentication information.»

Эта проблема связана с тем, как корневой контроллер домена и RDOC управляют шифрованием учетных данных пользователей.This issue is caused by how the root DC and the RDOC manage user credential encryption. Корневой контроллер домена использует ключ шифрования, чтобы зашифровать учетные данные, а RODC предоставляет ключ расшифровки клиенту.The root DC uses an encryption key to encrypt the credentials and the RODC gives the client the decryption key. Если пользователь получает ошибку «Недопустимо», значит два ключа не совпадают.When a user receives the «invalid» error, that means the two keys don’t match.

Чтобы решить эту проблему, выполните одно из указанных ниже действий:To work around this issue, try one of the following things:

- измените топологию контроллера домена, отключив кэширование паролей на RODC, или разверните на сайте филиала контроллер домена с доступом на запись;Change your DC topology by turning off password caching on the RODC or deploy a writeable DC to teh branch site.

- переместите сервер RDSH в тот же дочерний домен, где находятся пользователи;Move the RDSH server to the same child domain as the users.

- разрешите пользователям выполнять вход без смарт-карты.Allow users to sign in without smart cards.

Учтите, что эти решения предполагают наличие компромисса между производительностью и уровнем безопасности.Be advised that all of these solutions require compromises in either performance or security level.

Эта проблема возникает, когда пользователи выполняют вход в систему компьютера Windows Server 2008 с пакетом обновления 2 (SP2), на котором установлено обновление KB4093227 (2018.4B).This issue occurs when users sign in to a Windows Server 2008 SP2 computer that has been updated with KB4093227 (2018.4B). Когда пользователи пытаются выполнить вход с помощью смарт-карты, они получают отказ в доступе с сообщениями, например: «Действительные сертификаты не найдены.When users attempt to sign in using a smart card, they are denied access with messages such as „No valid certificates found. Убедитесь, что эта карта вставлена правильно и плотно сидит в разъеме“.Check that the card is inserted correctly and fits tightly.» В то же время на компьютере Windows Server регистрируется событие приложения с сообщением «При получении цифрового сертификата с вставленной смарт-карты произошла ошибка:At the same time, the Windows Server computer records the Application event „An error occurred while retrieving a digital certificate from the inserted smart card. неправильная подпись.“Invalid Signature.»

Чтобы устранить эту проблему, обновите на компьютере ОС Windows Server до повторного выпуска 2018.06 B (обновление KB4093227). См. статью Description of the security update for the Windows Remote Desktop Protocol (RDP) denial of service vulnerability in Windows Server 2008: April 10, 2018 (Описание обновления системы безопасности для защиты протокола RDP в Windows от уязвимости службы в Windows Server 2008 (10 апреля 2018 г.).To resolve this issue, update the Windows Server computer with the 2018.06 B re-release of KB 4093227, Description of the security update for the Windows Remote Desktop Protocol (RDP) denial of service vulnerability in Windows Server 2008: April 10, 2018.

Troubleshooting

- I am still unable to connect to a remote desktop after updating Windows 10. What should I do? Make sure that you have set the Encryption Oracle Remediation policy correctly, and that both the client and server are patched as recommended by Microsoft.

- I’ve set the Encryption Oracle Remediation policy to Vulnerable, but I still can’t connect to the remote desktop. What could be the issue? Ensure that your workstation has the necessary updates installed, and that the remote server is configured to accept connections with the selected policy setting.

- I’m experiencing issues with remote desktop connections after applying registry settings. How can I resolve this? Verify that the registry settings have been applied correctly, and ensure that the DWORD value for AllowEncryptionOracle has been set to dword:00000002. If the issue persists, consider reverting the changes and using Group Policy settings instead.

Solving CredSSP Encryption Oracle Remediation Error

The latest update has fixed this issue but many users are facing CredSSP encryption Oracle remediation error when using a Remote Desktop connection with other systems. This is because either the home system has not updated to the latest version or the system that the user intends to connect is not fully updated. This caused the Remote Desktop Connection to fail and gives a error message to the user “An authentication error has occurred” or “This could be due to CredSSP Encryption Oracle Remediation”

This has caused some users problems with connecting to the server and establish a network. Here I am going to show quick ways to solve CredSSP encryption Oracle remediation error in Windows 10 devices.

Before you try to fix the error, you need to first make sure both client machine (You) and remote device (Your Friend) is updated to the latest version of RDP.

In this article, I am going to show you guys 2 ways to easily solve the CredSSP encryption Oracle remediation error using

- Local Group Policy Editor

- Registry Editor

Also Read: 5 Ways to Auto Shutdown Windows 10 at a Specified Time

Method 1: Solving CredSSP Encryption Oracle Remediation Problem using Registry Editor

Time needed: 4 minutes.

Solution for CredSSP Encryption Oracle Remediation Error

-

Open Registry Editor

First, you need to open Registry Editor in your Windows 10 PC or Laptop either by typing regedit in Search or Run box (Win+R).

-

Expand HKEY_LOCAL_MACHINE.

This will open Registry Editor in a new window and double click on HKEY_LOCAL_MACHINE to expand its sub directories.

-

Navigate to System Registry.

Follow this path to reach System registry: Software > Microsoft > Windows > CurrentVersion > Policies > System

-

Create CredSSP Key

Right click on System, select New > Key and name it as CredSSP. (Keys are case sensitive).

-

Inside CredSSP, create Parameters Key.

Now right click on CredSSP and create a new key with name Parameters.

-

Create new AllowEncryptionOracle DWORD Value

In Parameters, you have to create new DWORD (32-bit) value with the name AllowEncryptionOracle.

-

Select Modify

After creating the file, right click on it and choose Modify.

-

Configure Value Data and Base Details

Set Value data to “2” and Base to “Decimal“.

-

Apply Changes

Click OK to apply the changes permanently

After applying the above changes, try connecting to other system using RDP and you can now see the successful connection. This is how you can fix CredSSP Encryption Oracle Remediation error in Windows 10 very easily.

If this method didn’t work for you, here is the another solution to fix the same problem using Local Group Policy Editor.

Local Group Policy Editor is not available on Windows 10 Home. You may need third party tools to access it.

Steps to solve CredSSP Encryption Oracle Remediation error with Local Group Policy Editor:

- Open the Local Group Policy Editor.

- Click ”Administrative Templates” under ”Computer Configuration”.

- Expand “System” and select “Credentials Delegation“.

- Right click on “Encryption Oracle Remediation” Settings and Choose “Edit“.

- Choose Enable radio button and choose the Protection Level to “Vulnerable“.

- Click Apply and then Okay to fix CredSSP encryption Oracle remediation error.

- Edit “Encryption Oracle Remediation”

- Change Protection Level to Vulnerable

Once you apply the above mentioned changes, Remote Desktop Connection will work properly without any errors.

Also Read: How to Solve Keyboard typing wrong characters error in Windows 10

Ошибка RDP подключения: Указанная функция не поддерживается, ошибка шифрования CredSSP

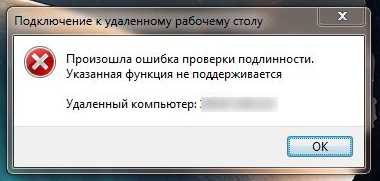

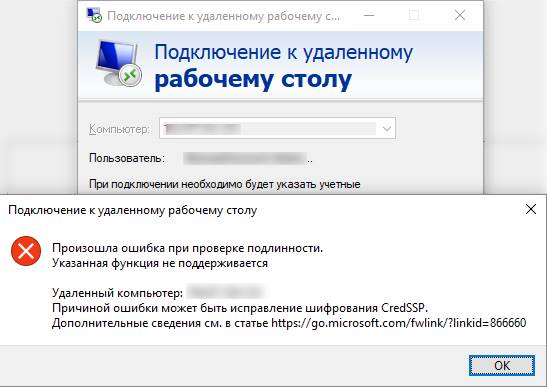

После установки последних обновлений безопасности, вышедших 8 мая 2018 года, на Windows 10 и 7, пользователи стали жаловаться, что при попытке подключится к RemoteApp на RDS серверах под Windows Server 2016 / 2012 R2 / 2008 R2, или удаленным рабочим столам других пользователей по протоколу RDP (на Win 10/8/7), появляется ошибка:

Remote Desktop connectionAn authentication error has occurred.The function is not supported. Remote Computer: hostnameThis could be due to CredSSP encryption oracle remediation.

Подключение к удаленному рабочему столуПроизошла ошибка при проверке подлинности.Указанная функция не поддерживается.Причиной ошибки может быть исправление шифрования CredSSP.

Данная ошибка связана с тем, что на Windows Server или обычных десктопных версиях Windows, к котором вы пытаетесь подключится по RDP, с марта 2018 года не устанавливались обновления безопасности. Дело в том, что еще в марте 2018 Microsoft выпустила обновление, закрывающее возможность удаленного выполнения кода с помощью уязвимости в протоколе CredSSP (бюллетень CVE-2018-0886). В мае 2018 было опубликовано дополнительное обновление, в котором по-умолчанию клиентам запрещается подключаться к удаленным RDP серверам с уязвимой (непропатченной) версией протокола CredSSP.

Таким образом, если вы не устанавливали накопительные обновления безопасности на RDS серверах Windows с марта этого года, а клиенты (Win 10 / 8 / 7) установили майские обновления, то на них при попытке подключится к RDS серверам с непропатченной версией CredSSP будет появляется ошибка о невозможности подключения: This could be due to CredSSP encryption oracle remediation.

Ошибка RDP клиента появляется после установки следующих обновлений безопасности:

- Windows 7 / Windows Server 2008 R2 — KB4103718

- Windows 8.1 / Windows Server 2012 R2 — KB4103725

- Windows Server 2016 — KB4103723

- Windows 10 1803 — KB4103721

- Windows 10 1709 — KB4103727

- Windows 10 1703 — KB4103731

- Windows 10 1609 — KB4103723

Для восстановления удаленного подключения к рабочему столу можно удалить указанное обновление (но это не рекомендуется и делать этого не стоит, есть более правильное решение).

Для решения проблемы нужно временно на компьютере, с которого вы подключаетесь по RDP, убрать данное уведомление безопасности, блокирующее подключение.

Это можно сделать через редактор локальных групповых политик. Для этого:

Запустите редактор локальных GPO: gpedit.msc ;

В том случае, если у вас отсутствует редактор локальных GPO (например, в Home редакциях Windows), вы можете внести изменение, разрешающее RDP подключение к серверам с непропатченной версия CredSSP, напрямую в реестр с помощью команды:

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Можно внести изменения сразу на множестве компьютеров в AD с помощью доменной GPO или такого PowerShell скрипта (список компьютеров в домене можно получить с помощью командлета Get-ADComputer ):

Import-Module ActiveDirectory$PSs = (Get-ADComputer -Filter *).DNSHostNameForeach ($computer in $PCs) Invoke-Command -ComputerName $computer -ScriptBlock REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2>>

После успешного подключения к удаленному RDP серверу (компьютеру) нужно установить на нем отсутствующие обновления безопасности через службу Windows Update (проверьте, что служба включена) или вручную. Ниже представлены прямые ссылки на обновления для Windows Server, которые обязательно нужно установить:

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607 = KB4103723

После установки обновлений и перезагрузки сервера, не забудьте отключить политику на клиентах (либо выставить ее на Force Updated Clients), или вернуть значение 0 у ключа реестра AllowEncryptionOracle. В этом случае, ваш компьютер не будет подвержен риску подключения к незащищенным хостам с CredSSP и эксплуатации уязвимости.

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 0

голоса

Рейтинг статьи

How to mitigate the Oracle Remediation Vulnerability?

Microsoft released security updates to address the Oracle Remediation Vulnerability in March and May 2018. These updates introduced new policy settings that allow administrators to control the behavior of CredSSP in their environments.

There are three policy settings available:

- Force Updated Clients: This setting requires both client and server to have the security update installed. Clients without the update will not be able to connect to updated servers, preventing the use of insecure CredSSP versions.

- Mitigated: This setting allows updated clients to connect to both patched and unpatched servers, but prevents clients from using insecure CredSSP versions. Unpatched clients can still connect to servers, but it’s crucial to update them as soon as possible to minimize risk.

- Vulnerable: This setting allows both updated and unpatched clients to use insecure CredSSP versions, effectively disabling the security update. This option is not recommended, as it leaves systems exposed to the vulnerability.

To fully mitigate the Oracle Remediation Vulnerability, it’s essential to apply the security updates on all client and server systems, and then configure the appropriate policy settings to ensure secure communication between them.

Почему появляется ошибка CredSSP

Итак, мы уже знаем, что на многих версиях Виндовс (серверных вариантов 2016/2012/2008, за исключением 2013, а также клиентских, начиная с 7) без установленных кумулятивных патчей, если вы пытаетесь осуществить соединение с удалённым ПК по RDS/RDP, может возникнуть проблема Remote Desktop connection.

Другими словами, при удалённом подключении к компьютеру во время процедуры проверки подлинности шифрования произошла ошибка CredSSP, причиной которой может быть несовпадение протоколов шифрования. Это происходит потому, что на одной из машин (клиентской или удалённой) не установлены соответствующие обновления, вышедшие после марта 2018 года.

Именно тогда Microsoft начала распространять обновление, направленное на защиту выявленной уязвимости протокола CredSSP, грозящей вероятностью удалённого выполнения кода злоумышленниками. Технические детали проблемы достаточно подробно приведены в бюллетене CVE2018-0886. Спустя два месяца вышло ещё одно обновление, вводившее по умолчанию запрет на возможность клиентской машины Windows связываться с удалённым сервером, если на нём версия протокола CredSSP не была пропатчена мартовским обновлением.

То есть если у вас стоит клиентская Windows с вовремя установленными майскими обновлениями, а вы совершаете попытку соединиться с удалёнными серверами, на которых, начиная с весны 2018 года, не производилась установка кумулятивных обновлений безопасности, такие попытки будут заканчиваться аварийно. При этом клиентская машина получит сообщение о невозможности выполнить удалённое подключение вида CredSSP.

Итак, причиной возникновения ошибки может оказаться исправление разработчиками протокола шифрования CredSSP, появившееся в результате выхода следующих обновлений:

- для серверной версии 2008 R2 и «семёрки» – KB4103718;

- для WS 2016 – KB4103723;

- для WS 2012 R2 и Windows 8.1 – KB4103725;

- для «десятки» сборки 1803 – KB4103721;

- для Windows 10 сборки 1609 – KB4103723;

- для «десятки» сборки 1703 – KB4103731;

- для W10 build 1709 — KB4103727.

В указанном перечне указаны номера обновлений, вышедших в мае 2018 года, в настоящее время необходимо устанавливать более свежие пакеты накопительных (их ещё называют кумулятивными) обновлений. Выполнить эту операцию можно несколькими способами. Например, обратившись к службе Windows Update, базирующейся на серверах разработчика, или с использованием локального сервера WSUS. Наконец, вручную скачать необходимые заплатки безопасности можно через Microsoft Update Catalog (это каталог обновлений Виндовс).

В частности, для поиска обновлений для своего компьютера, на котором установлена «десятка» сборки 1803, за май 2020 года поисковый запрос должен иметь следующий вид: windows 10 1803 5/*/2020.

What is the “CredSSP encryption oracle remediation” error?

The “CredSSP encryption oracle remediation” error occurs when the Remote Desktop Connection client and the remote desktop server are unable to establish a secure connection due to issues with the CredSSP protocol. This error message typically appears when the client computer is running an older version of Windows that doesn’t support the latest version of the CredSSP protocol. The error can also occur if the remote desktop server is running an older version of Windows that doesn’t support the latest version of the CredSSP protocol.

An authentication error has occurred.The function requested is not supported.Remote computer: <IP or name of computer>.This could be due to CredSSP encryption oracle remediation.For more information, see https://go.microsoft.com/fwlink/?linkid=866660.

Ошибка при подключении по RDP (Исправление шифрования CredSSP)

13 марта Microsoft опубликовал описание уязвимости CVE-2018-0886 в протоколе проверки подлинности CredSSP, который в частности используется при подключении по RDP к терминальным серверам. Позже Microsoft опубликовал, что будет блокировать подключения к необновлённым серверам, где присутствует данная уязвимость. В связи с чем многие заказчики столкнулись с проблемами подключения по RDP.

В частности, в Windows 7 можно увидеть ошибку: «Произошла ошибка проверки подлинности. Указанная функция не поддерживается»

В Windows 10 ошибка расписана более подробно, в частности сказано «Причиной ошибки может быть исправление шифрования CredSSP»:

Для обхода ошибки со стороны клиента многие советуют отключить групповую политику, путём установки значения Encryption Oracle Remediation в Vulnerable: с помощью gpedit.msc в Конфигурация компьютера / Административные шаблоны / Система / Передача учётных данных, слева выбрать «Исправление уязвимости шифрующего оракула» (забавный конечно перевод), в настройках поставить «Включено» и выбрать «Оставить уязвимость».

или через реестр (т.к., например, в Windows Home нет команды gpedit.msc):

REG ADD HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

НО! Так делать не нужно! Т.к. таким образом вы оставляете уязвимость и риски перехвата вашего трафика и пр. конфиденциальные данные, включая пароли. Единственный случай, когда это может быть необходимо, это когда у вас вообще нет другой возможности подключиться к удалённому серверу, кроме как по RDP, чтобы установить обновления (хотя у любого облачного провайдера должна быть возможность подключения к консоли сервера). Сразу после установки обновлений, политики нужно вернуть в исходное состояние.

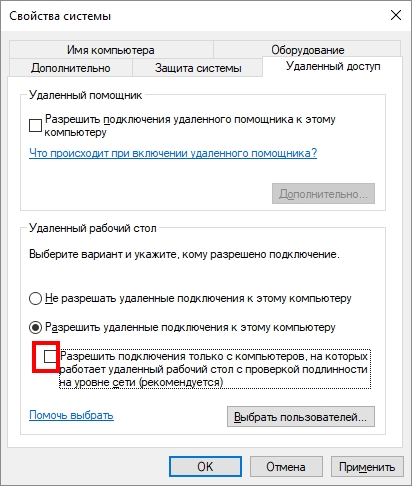

Если доступ к удалённому серверу есть, то ещё, как временная мера, можно отключить требование NLA (Network Level Authentication), и сервер перестанет использовать CredSSP. Для этого достаточно в Свойствах системы, на вкладке удалённые подключения снять соответствующую галку «Разрешить подключения только с компьютеров, на которых работает удалённый рабочий стол с проверкой подлинности на уровне сети»:

Но, это тоже неправильный подход.

Правильный подход — это всего-лишь установить нужные обновления на операционную систему, закрывающие уязвимость CVE-2018-0886 в CredSSP, причём, как серверную, куда вы подключаетесь, так и клиентскую, с которой вы подключаетесь.