Вредные финансовые привычки

Большинство людей отрицают финансовое благополучие, считая, что это прерогатива плохих людей. Подсознательно эта проблема выливается в финансовые вредные привычки.

№1. Не вести учет доходов и расходов

Надеясь на авось, многие живут от зарплаты до зарплаты. В итоге за первые полторы недели уходит большая часть денег. Это говорит о низкой собственной ответственности и пониженной самооценке.

№2. Не платить себе

Не платить себе равно – не уважать, не любить себя. За горой квитанций, списков и чеков личность забывает о себе.

Что сделать:

Загореться новой мечтой, накопить на что-то стоящее только для себя.

№3. Оплата слишком большого количества подписок

Этими ресурсами можно никогда не воспользоваться, но всё-таки платить. Привычка говорит о желании стабильности, пусть и такой ценой. Боязнь показаться бедным в своих глазах.

Как избавиться:

- Приобщаться к минимализму;

- Переходить на экологичное потребление;

- Работать с подсознательным страхом безденежья.

№4. Азартные игры

Увлечение азартными играми заменяет острые ощущения страсть в отношениях. Привычка присуща ленивым людям, которые ищут лёгких путей.

Что предпринять:

- Начать изучать что-то, что требует времени и сил;

- Сформировать стержень в характере.

Как помочь ребенку-жертве кибербуллинга

А. Б. Если мы говорим о взрослых людях, они, кажется, могут сказать, что чувствуют себя сейчас очень плохо и могут даже обратиться за поддержкой. Гораздо тяжелее ситуация становится, когда мы говорим о детях.

У нас в прошлогоднем исследовании была такая ситуация: мы спрашивали, почему дети не рассказывают родителям о том, что происходит с ними в интернете. Знаете, почему? Потому что боятся, что отрубят интернет. Первая реакция взрослого, который не очень погружён в тематику и специфику — это просто «закрыть, закрыть, закрыть, удалить, удалить» и перерезать провода и так далее.

А дело в том, что сейчас это касается уже не только детей, уже очень много взрослых людей, которые родились, когда уже был интернет, и невозможно отделить оффлайн от онлайна. Нельзя просто взять и сказать: «Я тогда просто не пойду в этот нехороший интернет, меня там обижают». Да все там, всё привязано и взаимосвязано. Поэтому кибербуллинг становится ближе к травле оффлайновой, ближе становится тем, что граница стирается между оффлайном и онлайном. Ты уже не можешь отделить себя от этого и сказать: «Там не со мной, там просто виртуальная реальность».

И. Б. Собственно я, как школьный психолог, тут абсолютно согласен. И действительно, самые большие, на мой взгляд, психологические проблемы у детей начинаются в тот момент, когда их родители, опять же, обесценивают их эмоции или пытаются решить проблемы детей с помощью тех способов, инструментов и средств, которые на самом деле ребенку не помогут.

Отключение интернета не поможет ребёнку. Это, опять же, ребенок приходит к тебе с переживаниями, а ты выдаешь ему конкретное действие вместо эмпатии. Вместо того, чтобы пожалеть и погладить по голове, ты говоришь: «Надо все твои проблемы и переживания на эту тему уничтожить».

Почему это происходит? Потому что эмпатия — это ресурс всегда. То есть нельзя эмпанировать бесконечно. Для того, чтобы оказать эмпатию своему ребенку, нужно затратить ресурс. Для этого нужно, чтобы он у тебя самого был. Если родитель находится в депрессивном состоянии, выгорает, не знаю, еще какие-то у него есть проблемы именно психологического характера, у него не будет этого ресурса. Поэтому вместо того, чтобы выдавать ребенку эмпатию, будет обесценивать либо переходить к конкретным действиям. Запретительным мерам в том числе.

А. Б

Мне кажется важно еще то, что не хватает в нашем обществе паттерна обратиться за помощью, если что-то у тебя случилось. И особенно, если у тебя что-то случилось в твоих переживаниях, в твоей психологической сфере

Это вообще пока что не очень принято.

Вот, например, октябрь во всем мире — это Mental Health Awareness Month, то есть месяц осведомленности о психическом здоровье. Если просто погуглить, что происходит в России в этот месяц осведомленности о психическом здоровье, мы выясняем, что практически ничего не происходит. В то время как во всем мире — это форумы, штабные информационные кампании и так далее, и масса даже некоммерческих организаций, которые специализируются на психическом здоровье, и это совершенно нормально. У нас пока с этим сложность.

Следующий слой — не только обратиться за помощью, но и знать как, куда вообще за этим идти. Например, есть центр безопасности «Вконтакте». Он прям внутри соцсети. Там гора информации о том, что делать ребенку, если он столкнулся, в том числе, с кибербуллингом, что делать родителям, если их ребёнок столкнулся с кибербуллингом, но разве у нас читают инструкции?

Сами технические решения не поменяют людей. Люди приходят в интернет ровно те же самые, что и ходят по улицам, ходят в школу, на работу и так далее. Это не какие-то отдельные люди, сферические в вакууме, которые заходят и, надо же, какие агрессивные! Нет, дело в том, что просто люди агрессивные. Все те же самые, да. А уровень агрессии растет.

И. Б. Уровень осведомленности о том, что нужно в случае каких-то тяжёлых психологических переживаний обращаться к психологу, он-то растет, но есть еще важная история, связанная с качеством оказания психологических услуг.

И вот эту историю, я бы сказал, что ее тоже нужно докачивать, поднимать, делать более видимой. Потому что психологическая услуга — это услуга сложная, интеллектуальная.

Чтобы правильно ей пользоваться, быть потребителем, также необходимо быть достаточно образованным в этой сфере человеком

Поэтому важно для каждого человека, который хочет обращаться к психологу, просто минимально разбираться. Смотреть ролики от психологов, где они объясняют, как обращаться к психологу, к какому, как выбрать себе психолога

«Защита информации» от лектория МФТИ

Пройти курс

Язык: русский.

Длительность: 14 уроков длительностью от 30 минут до 1,5 часов. Общая длительность 13 часов.

Формат обучения: видеоуроки.

Уровень сложности: для продолжающих и продвинутых.

Обратная связь: нет.

Программа обучения:

- Введение в курс.

- История криптографии.

- Блочные шифры.

- Генераторы случайных последователей.

- Хеш-функции.

- Криптография с открытым ключом, RSA.

- Группы и элиптические крылья.

- Криптосистема Эль-Гамаля и инфраструктура открытых ключей.

- Выработка сеансового ключа и пороговые схемы.

- Уязвимость в информационных системах.

- Протоколы распределения ключей и эзотерические протоколы.

- Семейство протоколов IPSec.

- Безопасное программирование.

- Защита информации в IT.

Особенности курса:

- Для успешного освоения курса необходимо понимание основ теории групп и информатики.

- Курс предназначен для студентов 4-го курса ФРТК и 5-го курса ФАКИ Московского Физико-Технического Института.

Кто такой специалист по кибербезопасности

Специалист по кибербезопасности — тот, кто обеспечивает защиту ИТ-системы от взломов, которые приводят к сбоям в работе и утечкам данных. В зависимости от задач, профессия делится на разные специализации:

- Антифрод-аналитик. Востребованы в финтех-компаниях. Фокусируются на кибербезопасности финансовых операций в онлайн-банках, отслеживают подозрительную активность по картам, пишут для этих задач системы автоматизации.

- Аналитик кода. Подробно разбирает код и ищет уязвимые места для кибератак. По итогам анализа дает рекомендации для усиления безопасности программы.

- Специалист SOC (Security Operation Center). В режиме реального времени отслеживает состояние системы, оперативно реагирует на кибератаки и сбои.

- Разработчик системы защиты информации. Профессия на стыке разработки и кибербезопасности. Специалист разрабатывает ПО, которое отслеживает кибератаки и защищает внутреннюю ИТ-систему компании.

- Специалист по расследованию киберпреступлений. Восстанавливает сценарий кибератаки, ищет уязвимости, которые дали возможность для взлома, находит и разоблачает хакеров-преступников.

- Пентестер или этичный хакер. Это специалист, который предпринимает попытку взлома ИТ-системы по заказу компании и ищет в ней уязвимости. По итогам взлома выдает отчеты и рекомендации для укрепления безопасности.

Специалист по кибербезопасности — одна из профессий будущего.

Экономика образования

100 профессий будущего

Андрей Белкин, главный аналитик группы расследования и предотвращения кибератак Раффайзенбанка, ментор SkillFactory:

«К сожалению, боевого робота, который умеет одинаково хорошо делать все, в кибербезопасности не существует. В попытках полностью обеспечить безопасность ИТ-системы можно просто разорваться, слишком много задач. Чаще всего специалист может охватывать одну-две смежные области помимо основной. Например, я работаю в расследованиях, поэтому я хорошо знаю, как работают SOC и пентестеры. При этом, конечно, я знаю эти области не настолько глубоко, как специалисты, которые в них работают. Добиться глубины во всех нишах кибербеза — нереально».

Кибербезопасность в России и за рубежом

В России есть достаточно сильные и крутые специалисты по кибербезопасности — особенно в сравнении с рынком Европы и США. Всем известно, что российские white-box-хакеры всегда в цене — так что в части экспертности и талантов у России серьёзное преимущество.

При этом в России также достаточно развито законодательство в сфере информационной безопасности — защите критической инфраструктуры, которое появилось раньше европейского. У нас достаточно давно развиваются законы о защите персональных данных, и многие компании опираются на этот закон в ежедневной практической деятельности. У нашего Центробанка очень хорошо развита нормативная база, которая регулирует кибербезопасность в финансовых компаниях. Так что в России законодательная база даёт достаточно сильный толчок развитию информационной безопасности в стране. Хотя есть моменты в законе, над которыми стоило бы поработать. Например, штрафы за нарушение закона о персональных данных не сильно мотивируют компании инвестировать в это направление. Также технические меры по защите персональных данных в последний раз пересматривались четыре года назад и не поспевают за современными реалиями.

В Европе многие компании существуют гораздо дольше, чем российские, поэтому процессы и бизнес-системы, которые в них внедрены, были разработаны десятилетия назад и с тех пор не сильно обновлялись, поэтому исторически содержат много уязвимостей. По этой причине в Европе гораздо чаще, чем в России, возникают атаки на компании вирусами-шифровальщиками. Страдают обычно более инертные и консервативные компании, которые меньше вкладывались в кибербезопасность.

Основная проблема кибербезопасности в России — в качестве производимых средств защиты. Существуют сотни различных типов средств защиты, которые создаются под конкретные узкие задачи — и в России есть отличные продукты по многим направлениям. Однако на то, чтобы реализовать на должном уровне все типы средств защиты, у местных вендоров просто не хватает ресурсов. Хотя существуют отдельные очень известные решения типа «Касперского», которые распространены во всём мире. Мировые вендоры, которые работают на глобальном рынке, конечно же, могут гораздо больше ресурсов вкладывать в развитие своих продуктов.

В отличие от России, на Западе любая компания может выбирать средства защиты из гораздо большего пула решений, многие из которых для российских компаний недоступны, особенно в текущей ситуации, когда многие зарубежные вендоры в основном ушли с российского рынка.

Что такое кибербезопасность

Кибербезопасность (компьютерная безопасность) — это комплекс методов и практик по защите персональных компьютеров, мобильных устройств, серверов и других систем от атак злоумышленников и технических сбоев, которые могут повлечь утечку данных.

Этот раздел информационной безопасности делят на следующие категории:

- Безопасность сети — защита компьютерной сети от возможных угроз.

- Безопасность ПО — защита приложений, которую их создатели обеспечивают уже на этапе разработки и до того, как программа окажется в открытом доступе.

- Безопасность данных — защита приватности информации и сохранение целостности файлов.

- Безопасность ОС — защита операционной системы от вредоносных программ.

- Аварийное восстановление — моментальная реакция системы или сотрудников на кибератаку или любой другой инцидент в области безопасности.

Кибератакой называют взлом и любое посягательство на скрытые пользовательские и корпоративные сведения. Безопасность последних зависит от качества средств технической защиты данных, корректности работы систем и бдительности пользователей. Например, если кто-то из сотрудников проигнорировал принятые в компании стандарты безопасности, или по какой-то причине не сработала антивирусная программа, последствия могут быть непредсказуемыми.

Основные угрозы кибербезопасности (киберугрозы)

Угрозы безопасности формируются быстрее, чем наше представление о возможном риске в том или ином аспекте системы. То, что раньше не представляло никакой опасности — сегодня может оказаться весьма серьезной и критической проблемой. Тем не менее, есть ряд общеизвестных угроз о которых стоит помнить и применять меры соответствующей защиты для предотвращения их возникновения.

Киберугрозы могут иметь различные формы, основные из них:

- вредоносные программы (Вид ПО, предназначенный для получения несанкционированного доступа к конфиденциальной информации или нанесения ущерба компьютеру, данным);

- социальная инженерия (Методы, которые злоумышленники могут применять, чтобы обмануть человека, с целью полчения конфиденциальной информации или несанкционированного доступа к системе информационных технологий);

- фишинг (Это одна из самых популярных техник кибератаки, которая заключается, в основном, в обмане пользователя путем отправки поддельных электронных писем).

- вирусы-вымогатели (Основная задача такого программного обеспечения — вымогательство денежных средств, которое осуществляется шифрованием и блокированием доступа к данным или компьютерной системе, в целом, до тех пор, пока выкуп не будет выплачен. В случае выплаты выкупа нет 100% гарантии, что данные и система будет востановленые в исходное состояние);

Короткий ролик от «Cisco Russia&CIS» о том, как внедряются и работают программы-вымогатели:

https://youtube.com/watch?v=isRgoOLI5QM

В последнее время, популярность набирают автоматизированые атаки. Они более низкие по стоимости, но не менее эффективные и сложные. В результате, стратегия кибербезопасности требует адаптивности, особенно в правительственных структурах и корпоративных сетях, где любое воздействие из вне может иметь разрушительный характер.

В частности, есть вид киберугроз, которые нацелены на государственные, секретные, военные, политические или активы инфраструктурные целого народа какого-либо государства. К таким угрозам относятся:

- Кибертерориризм (Нападение осуществляется на компьютерные сети или инфраструктуру террористическими организациями, с целью идеологической и политической пропаганды);

- Кибершпионаж (Вид атаки на информационные технологии, выполняемый путем взлома и вредоносного ПО, для получения секретной государственной, стратегической, политической, экономической и военной информации без предварительного разрешения на ознакомления с этим данными);

- Кибервойна (Масштабная международная атака, которая осуществляется высококвалифицированными специалистами (хакерами) работающими под эгидой государства. Осуществляется проникновения в стратегически важные информационные системы другой страны, с целью, скомпрометировать конфиденциальные данные, нанести ущерб инфраструктуре, нарушить связь и т. д.).

Как устроиться на работу

Главная задача начинающего специалиста, который только что закончил обучение ‒ как можно скорее приступить к отработке практических навыков. Самый лучший способ – устроиться на работу. Для этого выполните несколько последовательных действий.

Шаг 1. Сформируйте портфолио. Большинство образовательных программ содержат практическую часть, поэтому к моменту завершения обучения у вас уже будет несколько кейсов. Останется только правильно их оформить.

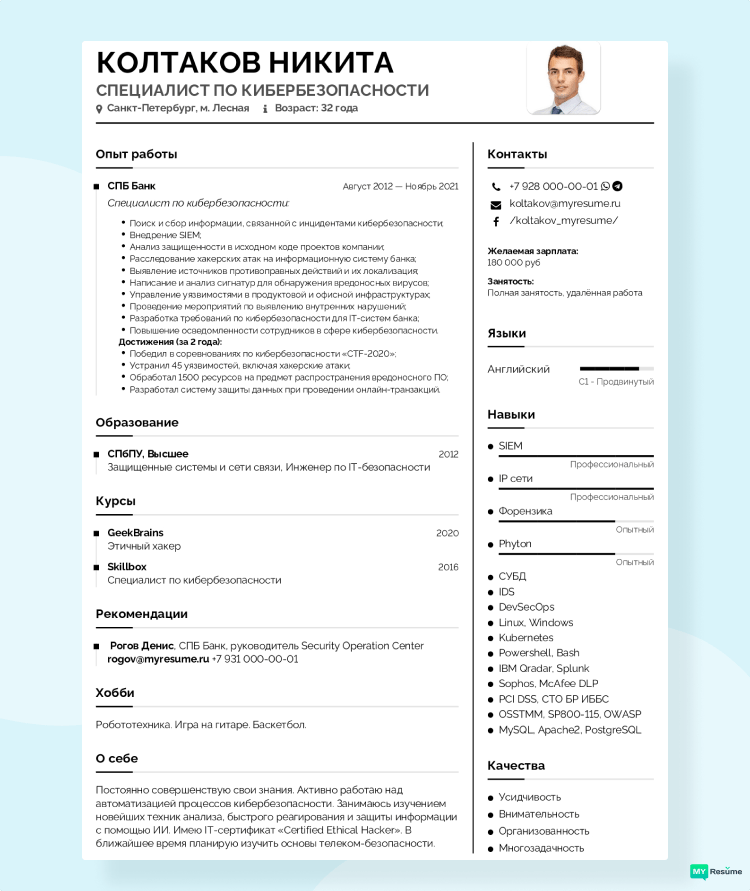

Шаг 2. Составьте резюме. Чтобы получить качественный документ, который наглядно продемонстрирует все ваши сильные стороны, советуем воспользоваться онлайн-конструктором. С подробным примером резюме специалиста по кибербезопасности вы можете ознакомится здесь.

Шаг 3. Мониторьте job-ресурсы. Например, HeadHunter, SuperJob, Vakant, Rabota

Также обратите внимание на специализированные группы в соцсетях

Шаг 4. Откликайтесь. Не оставляйте без внимания ни одну подходящую вакансию. Для повышения своих шансов на трудоустройство рекомендуем направлять резюме сразу в несколько компаний. При этом не забывайте корректировать анкету под требования каждого конкретного работодателя.

Пока будете ждать ответной реакции от потенциальных нанимателей, не забывайте прокачивать навыки и получать новые знания.

Читайте профессиональную литературу и блоги, посещайте тематические конференции и мастер-классы, слушайте подкасты. Например, Defensive Security или Risky Business. После получения звонка от рекрутера сразу настройтесь на прохождение нескольких испытаний:

- Встреча с HR-специалистом. Здесь самое главное – произвести хорошее впечатление. Поэтому отвечайте на вопросы открыто и честно, не старайтесь преувеличивать свое мастерство. Если вы устраиваетесь в солидную компанию, возможно, в процессе разговора эйчар перейдет на английский язык.

- Техническое собеседование. Как вы уже догадались, на данной встрече интервьюер вкратце пройдется по необходимым для открытой позиции навыкам. Если чего-то не знаете, не тушуйтесь. Попытайтесь порассуждать вслух — так вы специалист сможет оценить ход ваших мыслей. По возможности расскажите хотя бы о нескольких практических задачах, которые вам удалось успешно реализовать.

- Беседа по ценностям. На этом интервью вас протестируют на готовность к дальнейшему развитию, способность работать в команде и соответствие корпоративной культуре. Чтобы расположить к себе собеседника, ведите себя максимально естественно и давайте ответную реакцию. Например, можете спросить, принято ли в компании поздравлять коллег с праздниками или устраивать тимбилдинги.

- Оффер-интервью. Это финальный этап собеседования. И если вы на него попали – можете немного расслабиться. Данная встреча предназначена, чтобы обсудить условия сотрудничества и закрыть возможные вопросы. Поэтому не стесняйтесь, спрашивайте все, что вас интересует. Например, когда нужно приступать к выполнению обязанностей и можно ли предварительно ознакомиться со своей должностной инструкцией.

Итак, теперь вы знаете, как стать специалистом по кибербезопасности с нуля. А значит, самое время переходить к покорению этой интересной и прибыльной профессии. Главное, верьте в себя и не бойтесь трудностей. А также помните, что тот, кто выбрал сферу IT-безопасности, обречен на постоянное развитие и учебу. Поэтому совершенствуйте свои навыки, пробуйте решать практические задачи, проходите курсы повышения квалификации, и через 5-7 лет упорной работы вы обязательно достигните профессиональной вершины.

Привычки, которые мешают личностному росту

В отличие от вредных, привычки, которые мешают личностному росту более тонкие и их сложно заметить.

№1. Прокрастинация

Обусловлена частыми стрессами, выражается в неспособности сконцентрироваться и заняться необходимыми делами.

Как предотвратить:

- Сходить в СПА;

- Позволить себе отдохнуть от работы на пару дней;

- Исполнить давнюю мечту – что-то купить, выбраться в любимое место.

№2. Потребление бесполезного контента

Потребление бесполезного контента – это заболевание 21 века. Привычка заменяет реальную жизнь и ухудшает отношения с близкими.

Как избавиться:

- Поставить таймер выключения телефона;

- Собраться с любимыми на совместный отдых без смартфонов;

- Найти хобби.

№3. Зависимость от социальных сетей

Эта зависимость развивается на фоне неполноценной собственной жизни. Зачастую соцсети дают шанс заглянуть в чужие жизни, примерить на себя роль миллионера или модели.

Привычка приводит к заниженной самооценке и ограничивает собственный рост.

Что предпринять:

- Подсчитать сколько времени съедают соцсети;

- Сделать наглядный календарь;

- Прописать в него новые дела, интересные события, встречи;

- Начать жить собственной жизнью.

№4. Компьютерные игры

Людей завлекает детализированная графика, возможность почувствовать себя героем и общение с другими геймерами на одной волне. Данная зависимость чаще всего говорит о невостребованности в реальной жизни.

Как избавиться:

- Убраться в квартире, сделать перестановку;

- На время поменять место жительства;

- Заменить игры книгами.

№5. Постоянная зона комфорта

Всё просто – зона комфорта обусловлена ленью и желанием безопасности.

Что предпринять:

- Попробовать что-то экстремальное – выбраться в горы, прыгнуть с парашютом;

- Завести новых друзей;

- Взяться за сложный проект, который требует обучения.

№6. Грязная обстановка

Нежелание убираться говорит о минимуме внутренних резервов. Нет сил для жизни, роста, простой уборки.

Неряшливость зачастую дополняет другие вредные привычки – переедание, алкоголь.

Что сделать:

- Прогуляться в парке, подышать свежим воздухом;

- Принять контрастный душ;

- Убираться по одной зоне в день.

Регулярно делайте резервные копии своих данных и имейте план аварийного восстановления.

Как только компания установит контроль над данными и местами их хранения, установит уровни доступа к ней, следующим шагом будет обеспечение ее резервного копирования. Наличие только одной копии данных организации подвергает компании значительному риску потери данных. Человеческая ошибка, непредвиденный сбой системы, стихийное бедствие или других проблемы могут быть причиной полной потери данных.

Рекомендуемой схемой резервного копирования является схема 3-2-1. Она означает, что необходимо хранить как минимум 3 копии ваших данных в 2 разных типах хранилищ, как минимум, 1 копия должна хранится вне сайта

Также важно выполнить тестирование восстановления, чтобы определить любые проблемы, которые могут возникнуть с системой резервного копирования, такие как длительное время простоя или повреждение данных

Угрозы интернета для детей

Нежелательный контент

Это могут быть жестокие сцены насилия, причинение вреда живым существам, порнографические материалы и другое. Нужно понимать, что рано или поздно ребёнок столкнётся с подобным контентом, как бы вы ни старались это предотвратить

Важно сделать то, что в ваших силах, чтобы это не оставило сильного травмирующего отпечатка на психике сына или дочери.

Что делать для обеспечения безопасности ребёнка в Сети:

Если ребёнок маленький, рекомендуем установить родительский контроль. Существуют различные программы, которые ограничивают доступ к подозрительным сайтам, помогают контролировать действия и безопасность детей в Сети и лимитируют время пребывания в интернете. Родительский контроль также будет плюсом, если малыш учится в онлайн-школе. Можно ограничить доступ к социальным сетям, Youtube и другим платформам в часы занятий. Так ребёнок точно не станет отлынивать от просмотра уроков.

<<Форма демодоступа>>

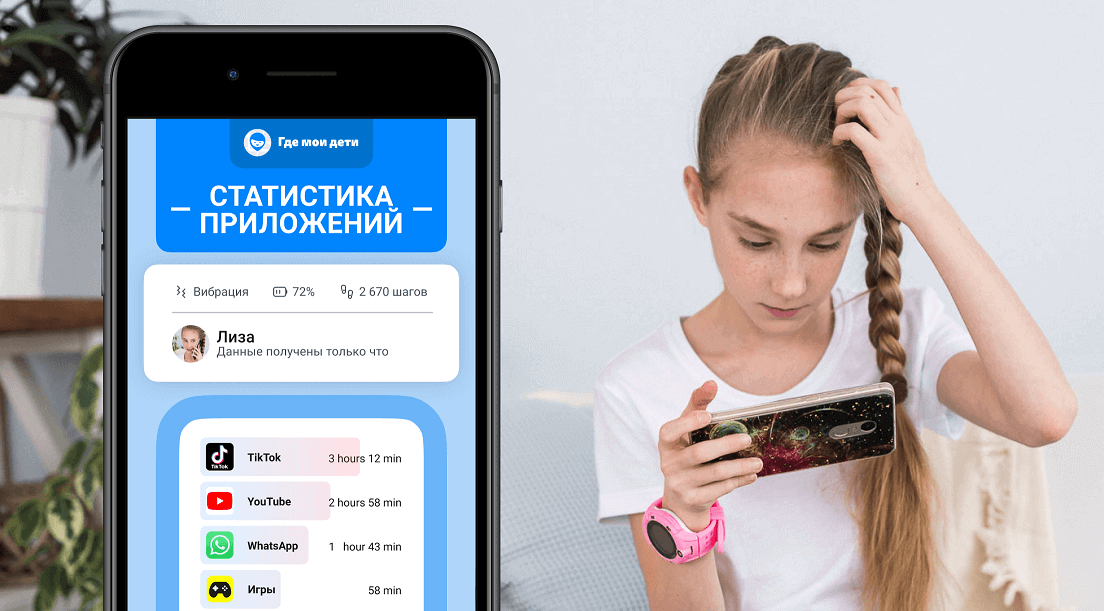

С этой задачей справляется мобильное приложение «Где мои дети». Программа позволяет контролировать использование смартфона ребёнком.Вы узнаете: — не сидит ли ребёнок в YouTube во время отдыха; — не играет ли на телефоне вместо занятий и — какой возрастной рейтинг у игр, в которые он играет.

Установите приложение «Где мои дети» и смотрите статистику использования приложений ребёнком в своём телефоне.

Киберпреступность

Под этим термином понимают широкий спектр нарушений закона — от вымогательства личных данных до вовлечения несовершеннолетних в торговлю наркотиками. Недавно на фейсбуке набрал популярность пост матери, рассказавшей о том, что её дочь-подросток чуть не устроилась на подработку курьером за 80 тысяч рублей в месяц. Скорее всего, девочка даже не понимала, что доставлять нужно будет запрещённые вещества, а не посылки.

Что делать, чтобы избежать этой опасности в интернете для детей:

- Установите антивирус. Он будет блокировать подозрительные программы, которые ребёнок может нечаянно скачать на компьютер. Ими нередко пользуются хакеры, чтобы получить доступ к персональным данным. Кроме того, антивирус предупредит ребёнка о переходе по подозрительной ссылке, которая может позволить мошеннику дистанционно управлять устройством пользователя.

- Учите ребёнка здравому смыслу. Он должен понимать, что некоторые вещи — например, имена и должности родителей, адрес, пароль от социальной сети и так далее — нельзя никому раскрывать. Объясните, что интернет позволяет любому человеку выдавать себя за кого угодно. Перед тем как встретиться с другом, которого нашёл в Сети, лучше поговорить со взрослыми. Здравый смысл — одно из главных правил безопасности детей в интернете.

<<Блок перелинковки>>

Кибербуллинг

Если ребёнок становится агрессивным, злым, раздражённым или дёрганным после общения в Сети, это может быть признаком травли или конфликтов. Возможно, малыш подвергается психологическому давлению, издевательствам или угрозам в интернете.

Что делать для обеспечения детской безопасности ребёнка в интернете:

- Обсудите с ребёнком ситуацию и дайте понять, что вы всегда его поддержите. Выясните, что могло послужить причиной происходящего, кто именно участвует в неприятном общении и как эти люди ведут себя в реальной жизни.

- Лучший способ борьбы с агрессорами в Сети — игнорирование. Помогите ребёнку внести их в «чёрный список». Если в травле участвуют ученики школы, необходимо сообщить об этом учителю и школьному психологу. Если ситуация становится пугающей, соберите все доказательства (скриншоты, фото) и обратитесь в правоохранительные органы.

- Если справиться самостоятельно у вас не получается, а учителя и администрация школы не хочет вмешиваться и остаётся в стороне, изучите портал Травли.NET, там вы сможете получить квалифицированную помощь о безопасности подростков в интернете и защите от кибербуллинга.

<<Форма бесплатного курса>>

Современные вызовы кибербезопасности

Количество попыток похищения данных постоянно растет, это общемировая тенденция. В отчете RiskBased Security приводятся шокирующие сведения: за 9 месяцев 2019 года зафиксированное число утечек информации приблизилось к 8 млрд случаев, что на 112 % больше по сравнению с аналогичным периодом предыдущего года.

Лидерами среди объектов хакерских атак являются медицинские и государственные учреждения, а также коммерческие организации в сфере ритейла. Объясняется интерес кибермошенников к таким базам данных возможностью использовать добытые сведения в собственных интересах, как правило, связанных с нелегальными методами конкурентной борьбы. Нередко поводом для взлома становится стремление добыть компромат на конкретного человека.

Современные вызовы кибербезопасности

По прогнозам International Data Corporation, тенденция увеличения угроз в области кибербезопасности продолжится, и к следующему году на борьбу с незаконными действиями мировому сообществу потребуется не менее 133,7 млрд долларов США.

Вопросы противодействия кибератакам решаются в том числе на правительственном уровне разных стран. Например, в Национальном институте стандартов и технологий США (National Institute of Standards and Technology, NIST) разработана методика внедрения принципов безопасной IT-инфраструктуры.

Предлагаемый способ борьбы с внедрением хакерских программ заключается в постоянном мониторинге всех электронных ресурсов для своевременного обнаружения вредоносного кода и его обезвреживания до того, как он позволит злоумышленникам получить доступ к данным.

Национальным центром кибербезопасности (National Cyber Security Centre) правительства Великобритании распространено руководство 10 steps to cyber security (10 шагов к кибербезопасности), а Австралийский центр кибербезопасности (Australian Cyber Security Centre, ACSC) регулярно освещает в своих публикациях самые актуальные вопросы противодействия компьютерным мошенникам.

Составьте письменный план реагирования на инциденты и применяйте его на регулярной основе.

Время имеет решающее значение при реагировании на утечку данных. Каждая секунда имеет значение, когда система скомпрометированы и репутация компании находится под угрозой. Когда важные решения принимаются «на лету», то вероятность ошибок и неправильных суждений возрастает в геометрической прогрессии. Наличие плана реагирования на инциденты позволяет организации назначать роли и обязанности, устанавливать ожидания, планировать различные сценарии и заранее обдумывать сложные решения. Однако просто иметь план недостаточно

Важно убедиться, что команда реагирования знает о своих обязанностях и обучена тому, как выполнять свои задачи. Затем оцените план реагирования на инциденты, моделируя аварийную ситуацию, чтобы оценить процесс коммуникации в кризисной ситуации и определить возможности для его улучшения

Зачем делиться геопозицей

Кажется, это одна из причин, почему умер FourSquare. Отметки мест на картах, где вы были, не всегда были опасны. Но времена изменились: выложили фотографию — не прикрепляйте геопозицию к ней. Кто знает, что на уме у ваших подписчиков?

Выкладывайте фотографию без геопозиции: кто знает, что у людей на уме

Возможно, кто-то захочет присоединиться к вашим скромным посиделкам на даче, подогнав свою шумную машину и ящики с алкоголем. В любом случае, интернет и без того много знает о нас — лучше отказаться от публикации местонахождения.

Мы вспомнили лишь несколько моментов, которыми не стоит делиться в соцсетях, даже если вы знаете подписчиков лично с самого детства. Нельзя предугадать, кто держит камень за пазухой, куда попадут ваши данные. А что еще, на ваш взгляд, не стоит публиковать на своей странице? Поделитесь опытом в нашем Telegram-чате!

Чем занимается специалист по кибербезопасности

Прежде чем приступать к практическим рекомендациям по погружению в профессию, разберемся, чем занимается специалист по кибербезопасности. Сегодня именно интернет-пространство является главным источником денег, власти, доступа к секретным данным и системам контроля охраняемых объектов.

Чтобы заполучить конфиденциальную информацию, криминальный мир прибегает к услугам хакеров высочайшего класса. Противостоять им и защитить людей и организации от онлайн-угроз способны только специалисты по кибербезопасности.

Даная профессия имеет несколько основных направлений:

- Специалист по реверс-инжинирингу. Занимается детальным изучением кода с целью определения слабых мест системы и составления рекомендаций для усиления ее защиты.

- Форензик. Расследует уже совершенные киберпреступления. Обладает навыками, необходимыми для поиска следов проникновения, сбору улик, восстановлению хронологии событий и разоблачению хакерских группировок.

- Антифрод-аналитик. Наиболее востребован в компаниях финансового сектора. Контролирует безопасность проведения онлайн-транзакций. На основе дифференцированного анализа покупок и трат по картам отслеживает проведение подозрительных операций.

- Пентестер. С одобрения нанимателя пытается при помощи хакерских методов взломать систему с целью выявления уязвимостей информационной безопасности. Прежде чем настоящий преступник нанесет удар, пентестер устранит имеющиеся пробелы и защитит программное обеспечение.

- Этичный хакер. Данная специальность схожа с предыдущей. Но кибервзломщик «в белой шляпе», как правило, действует самостоятельно и имеет больше свободы. Пентестеры же работают в команде и действуют в строгом соответствии с разработанным планом.

- Баг-хантер. Занимается выявлением и быстрым устранением сбоев в программном и аппаратном обеспечении. Как правило, его услуги требуются, когда первоначальный разработчик преднамеренно расставил «ловушки» в созданном продукте и исчез.

Востребованность всех перечисленных специальностей находится на очень высоком уровне. Ведь инвестиции в защиту данных продолжают расти. Согласно отчету компании Accenture, в 80% крупных организаций всего мира расходы на кибербезопасность составляют 15% от общего бюджета, заложенного на информационные технологии. Поэтому зарплаты сотрудников, занятой в данной сфере, резко возросли.

В России максимальный месячный доход джуниоров достигает 170-220 тыс. рублей. Для мидлов и сеньоров этот показатель увеличивается более, чем в 2 раза. В Америке же хороший специалист в области кибербезопасности может зарабатывать до 86 тыс. долларов в год.

Как защититься от вирусов и вредоносных программ?

Наверняка, читатель знает ответ на этот вопрос. Использование надежной антивирусной программы — единственный способ защиты для простых пользователей ПК от всякого рода вредоносных программ. Дополнительно можно посоветовать, разве что, не устанавливать на компьютер взломанные версии приложений, скачиваемых с торрент-трекеров или откуда-либо еще. В такие программы может быть внедрен такой вредоносный код, который не распознает ни один антивирус. Ведь в базу антивируса вирусы попадают только после того, как о них становится известно разработчикам антивирусных систем (а известно им об этом становится обычно уже после того, как вирус выполнит свое предназначение).

Если в скачанной взломанной программе присутствует вредоносный код, неизвестный вашему (и вообще любому другому) антивирусу, не стоит, потом, ругать его — сами виноваты.

Если же возникла срочная необходимость или безвыходная ситуация, требующая использования нелицензионного ПО, запускайте его в виртуальной среде (например, «Песочнице Windows») или на том компьютере, на котором отсутствуют важные данные. И всегда помните, что взломанные программы — незаконны. И никакой антивирус не поможет избежать внимания со стороны правоохранительных органов.

Цели киберпреступников

Киберпреступники в первую очередь зарабатывают на хакинге. Украденные данные можно продать конкурентам или потребовать у владельца выкуп за их возвращение. Крупные взломы обычно выполняют по заказу, что также обеспечивает заработок исполнителям.

Ниже представлена статистика по категориям жертв хакинга:

Парадокс, но больше всего от действий киберпреступников страдают госучреждения. Кажется, что у подобных организаций должна быть самая надежная защита от киберпреступлений. К сожалению, современные методы хакинга настолько изощренные, что выработать на 100% эффективную и универсальную систему защиты данных практически невозможно.

333-333-333 Вайомингский инцидент (The Wyoming Incident)

По легенде это был взлом одного из местных телевизионных каналов штата Вайоминг в 1987 году. Посреди серии “Доктора кто” на экране появилась заставка с надписью “we present 333-333-333”. Далее следует череда искаженных человеческих лиц под пугающую музыку.

Считается, что целью злоумышленников было воздействие на разум с помощью визуальной и звуковой составляющей. Той же ночью десятки человек обратились за медицинской помощью с жалобами на головокружение и тошноту.

Однако, прямых доказательств использования гипноза так и не обнаружилось, а хакера, вторгшегося в эфир, найти не удалось. Расследование зашло в тупик.

Позднее дата создания видео была опровергнута теми фактами, что в ролик попал кусок новостей, с сюжетом о выборах 2008 года, а также слишком высоким для тех лет качеством записи.