Есть ли выгода от уменьшения числа процессов?

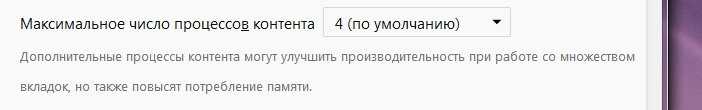

Если говорить о нашем собственном примере, то для ПК с 8 ГБ ОЗУ изначально было предложено 4 процесса по обработке контента. При этом в памяти при открытии большого числа вкладок могло отображаться до 7 процессов.

Когда мы установили число процессов контента равным 1, перезапустили браузер и заново прокликали по всем вкладкам, чтобы они загрузились, в памяти предсказуемо осталось только 4 процесса.

Из них 3 предназначены для самого браузера и 1 процесс как раз для обработки контента, причём последний легко отличить, т. к. при открытии приличного числа вкладок он начинает забирать себе памяти значительно больше остальных:

В Firefox при этом у нас было открыто 15 различных сайтов. В изначальном режиме (7 процессов) суммарное потребление памяти составило около 1,5 ГБ. Когда же процессов осталось лишь четыре, то в сумме они забирали около 1,4 ГБ (см. скриншоты выше).

Мы повторяли эксперимент несколько раз, каждый из них «выигрыш» оперативной памяти составлял всего 100-150 МБ. При этом стоит учитывать, что производительность браузера от перехода на 1 процесс для контента могла быть снижена. Таким образом, смысл уменьшения числа процессов, как видите, весьма невелик.

Удалите дополнения Open Hardware Monitor из ваших браузеров

Open Hardware Monitor

в некоторых случаях устанавливает дополнения в браузеры. Мы рекомендуем использовать бесплатную функцию «Удалить тулбары» в разделе «Инструменты» в программе для удаления Open Hardware Monitor и свяанных дополнений. Мы также рекомендуем вам провести полное сканирование компьютера программами Wipersoft и Stronghold AntiMalware. Для того чтобы удалить дополнения из ваших браузеров вручную сделайте следующее:

Internet Explorer

- Запустите Internet Explorer и кликните на иконку шестеренки в верхнем правом углу

- В выпадающем меню выберите Настроить надстройки

- Выберите вкладку Панели инструментов и расширения

. - Выберите Open Hardware Monitor

или другой подозрительный BHO. - Нажмите кнопку Отключить

.

Предупреждение:

Эта инструкция лишь деактивирует дополнение. Для полного удаления Open Hardware Monitor используйте .

Google Chrome

- Запустите Google Chrome.

- В адресной строке введите chrome://extensions/

. - В списке установленных дополнений найдите Open Hardware Monitor

и кликните на иконку корзины рядом. - Подтвердите удаление Open Hardware Monitor

.

Mozilla Firefox

- Запустите Firefox.

- В адресной строке введите about:addons

. - Кликните на вкладку Расширения

. - В списке установленных расширений найдите Open Hardware Monitor

. - Кликните кнопку Удалить

возле расширения.

Синхронизация

Для тех, кто выходит в интернет с нескольких устройств разработчики предусмотрели синхронизацию. Благодаря этой функции, не придется добавлять нужные сайты и вводить пароли на новом компьютере или устройстве. Теперь вся необходимая информация будет под рукой на работе, дома, в поездке или на учебе. Вход можно осуществлять как с компьютера или ноутбука, так и с мобильных устройств. Также эта функция будет полезна, если пришлось переустанавливать операционную систему или сломался компьютер.

Установив Фаерфокс, вам будет предложено осуществить синхронизацию. Для тех, у кого еще нет аккаунта, система предложит его создать.

Также разработчики предусмотрели создание резервной копии данных. Если пользователь не желает создавать аккаунт, он может хранить всю необходимую информацию в зашифрованном файле. Чтобы создать такой файл, необходимо выбрать соответствующую функцию в библиотеке.

Хранить файл можно в любом удобном месте на жестком диске, флешке или карте памяти.

Что делать после взлома данных

Если вам не повезло, и вы оказались уличенными в утечке данных, вам следует нажать кнопку «Устранить это нарушение» в мониторе Firefox и точно проверить, какие типы данных были скомпрометированы. Некоторые данные вы не можете изменить, например, если ваша дата рождения утекла, вы, очевидно, не можете ее изменить.

Однако по возможности вам следует изменить любую скомпрометированную информацию. Это означает как минимум имена пользователей, пароли и номера кредитных карт.

Важно проявлять бдительность не только в отношении потенциального доступа к вашим аккаунтам, но и в отношении других способов использования вашей информации против вас. Вы можете быть нацелены на целевой фишинг, это тип атаки, при которой ваша личная информация используется для того, чтобы вас обмануть

Злоумышленник может выдать себя за кого-то, кого вы знаете, и обманом заставить вас предоставить доступ к вашему банковскому счету или перевести деньги на его счет. Вы также можете стать целью для получения информации о компании, в которой вы работаете, или какой-либо другой косвенной цели, доступной через ваши связи.

Если вы участвовали в утечке данных, когда была украдена личная информация, вам также следует посмотреть на наличие признаков кражи личных данных, например, уведомлений о том, что кредитные заявки были поданы в ваш название.

Firefox (модифицированный и настроенный на конфиденциальность)

Часть 3: Начало падения

Главное достижение Mozilla состоит в том, что пользователи стали воспринимать Firefox как более совершенную и функциональную версию Internet Explorer, а не как странное стороннее приложение-дубликат.

Но ничто не длится вечно: ситуация резко поменялась, когда другая, куда более известная компания решила запустить собственную альтернативу Firefox и Internet Explorer.

Генеральный директор Google Эрик Шмидт в то время не проявлял интереса к вебу. Но некоторым людям из его команды (например, Ларри Пейджу) удалось убедить начальство, что идея нанять нескольких разработчиков из Mozilla и создать собственный браузер, который будет на голову выше конкурента, не лишена привлекательности. Так начался путь нынешнего лидера рынка, браузера Google Chrome.

От инноваций к выживанию

Именно тогда Firefox заметно изменился: потерял темп и стал все реже внедрять прорывные функции. Создавалось впечатление, что он всего лишь пытается поспеть за Google Chrome, а не задает тон целой отрасли. Это привело к тому, что Firefox обзавелся мобильной версией и приобрел функции, аналогичные тем, что внедрила у себя Google. Это только упрочило положение Chrome: было крайне наивно полагать, что путь, по которому идет Google, будет выгоден кому-то еще. Например, мобильная версия Chrome интегрирована с Android и является браузером по умолчанию, поскольку и Android, и Chrome принадлежат Google.

Конкуренция

С течением времени баланс сил здорово пошатнулся. Выход мобильной версии Chrome вкупе с хорошими продажами Android-устройств вознес популярность браузера до небес. А Firefox, казалось, занялся слепым копированием возможностей Chrome вместо того, чтобы придумывать свои собственные уникальные фичи и сценарии использования.

Поражения

В итоге команда Mozilla Firefox начала разработку собственной операционной системы на рынке, который уже был поделен ее старыми-добрыми конкурентами, Google и Microsoft. Так началась бесславная история Firefox OS.

Главная причина полного провала этого проекта заключается в том, что у людей не было буквально ни одной причины пользоваться этой ОС, учитывая, что большинство телефонов поставлялось с предустановленным Android и никому просто не приходило в голову устанавливать вместо него Firefox OS, которая не имела никакой программной поддержки и не обладала уникальными преимуществами. Это еще больше замедлило развитие действительно важных проектов, таких как сам Firefox, не говоря уже о росте критики в сообществе.

У Mozilla было ОГРОМНОЕ преимущество перед Google, и заключалось оно в тех самых 34% рынка — это на самом деле огромное сообщество энтузиастов и простых пользователей, доверяющих Firefox и полюбивших его. Похоже, Mozilla не хватило сил и времени, чтобы до конца развить это преимущество и сражаться с новичком на равных.

Всё написанное выше — это мои собственные домыслы. Давайте теперь послушаем, что говорит сам CEO Firefox:

Firefox не поспевал за рынком и за тем, чего действительно хотят люди. Многие ярые поклонники Firefox теперь счастливые пользователи Chrome. — Крис Берд

Как видите, на поверку я оказался прав.

Как удалить Open Hardware Monitor вручную

Проблема может быть решена вручную путем удаления файлов, папок и ключей реестра принадлежащих угрозе Open Hardware Monitor. Поврежденные Open Hardware Monitor системные файлы и компоненты могут быть восстановлены при наличии установочного пакета вашей операционной системы.

Чтобы избавиться от Open Hardware Monitor, необходимо:

1. Остановить следующие процессы и удалить соответствующие файлы:

no information

Предупреждение: нужно удалить только файлы с именами и путями указанными здесь. В системе могут находится полезные файлы с такими же именами. Мы рекомендуем использовать утилиту для удаления Open Hardware Monitor для безопасного решения проблемы.

2. Удалить следующие вредоносные папки:

no information

3. Удалить следующие вредоносные ключи реестра и значения:

no information

Предупреждение: если указано значение ключа реестра, значит необходимо удалить только значение и не трогать сам ключ. Мы рекомендуем использовать для этих целей утилиту для удаления Open Hardware Monitor.

How Does Firefox Monitor Know I’m Compromised?

Firefox Monitor uses the same sources of information as Have I Been Pwned. While the contents of data breaches are released to the public in various ways, the most common source of this information comes from the Dark Web.

The Dark Web is a part of the web that can’t be accessed by normal means. The typical Dark Web site exists as a so-called “Onion” site. It has to be accessed through an encrypted network of anonymous computers. It’s in this hidden part of the web where you will find black markets that sell a whole range of illegal items, both physical and digital.

Hackers who steal and crack data collected during data breaches sell and distribute that information in darknet markets. Once those databases are out in the open market, sites like Have I Been Pwned collect that information and makes it searchable.

Good Security Habits That Protect Against Data Breaches

You have no control over whether you’re caught up in a data breach or not. Ultimately, it’s in the hands of the company or site owner that you’ve handed your data to. There is no such thing as a perfect security system and it’s inevitable that at least one of your logins will be compromised at some point.

While you can’t stop that from happening, you can lessen the impact of a data breach. The most important step to take is to ensure that every one of your passwords are unique. The main reason that breaches do so much damage is that people tend to reuse passwords. Hackers know this, so they’ll try to use the password on other websites you’re likely to have accounts with.

Apart from having unique passwords, you should use strong passwords. The most effective way to do this is by letting a password manager generate passwords for you and keep them on file.

И зачем нужен Hardware monitor?

Это ускоряет поиск причин нестабильной работы компьютера

и повышает удобство пользования им.

Если бы hardware monitor не было, то для контроля параметров пришлось бы каждый раз вскрывать корпус и лезть туда с тестером.

И посмотреть можно было бы только напряжения, температуру и обороты пришлось бы измерять другим способом.

Чтобы посмотреть эти параметры компьютера, надо войти в программу конфигурации SETUP и найти опцию «Hardware monitor», «System hardware monitor», «Hardware health configuration», или что-то в этом роде.

Для того, чтобы войти в программу SETUP, надо периодически нажимать клавишу Del или F2 после старта компьютера.

Существует и другая возможность посмотреть эти параметры — непосредственно в процессе работы. Ведь каждый раз перезагружать компьютер, чтобы войти в SETUP, неудобно.

К тому же, при старте процессор не нагружен. И может быть так, что при старте температура процессора может находиться в пределах нормы, а при нагрузке «тяжелым» приложением (программой) аномально повыситься.

Следует отметить, что в старых компьютерах с более ранними версиями BIOS могут отображаться далеко не все вышеуказанные параметры.

В частности, может не показываться напряжение литиевого элемента, который питает микросхему, хранящую настройки. В этом случае придется вскрыть корпус и замерить его напряжение тестером.

Заметим, что каждый раз контролировать напряжение элемента не надо. Насторожить нас должно то, каждый раз при включении компьютер показывает старую дату

. Это первый признак того, что элемент 2032 «подсел» и нуждается в замене.

Как уменьшить число процессов Firefox?

В отличие Google, Mozilla практически позволяет пользователю самому регулировать, сколько процессов в памяти использовать браузеру.

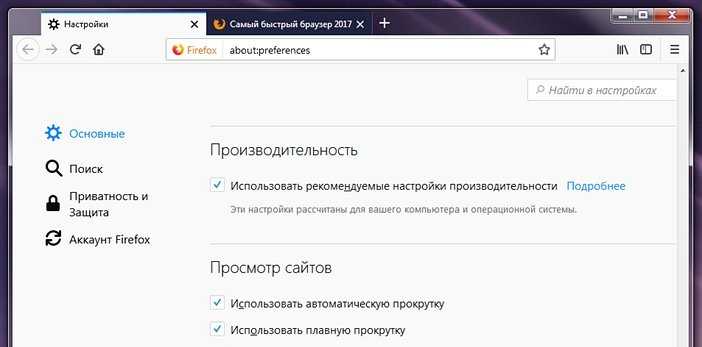

Видите, как в диспетчере задач висят несколько процессов firefox.exe (или firefox.exe *32 в случае использования 32-разрядных версий) и хотите их убрать/отключить – не проблема. Откройте настройки, прокрутите вниз раздел «основное», дойдя до подраздела «производительность»:

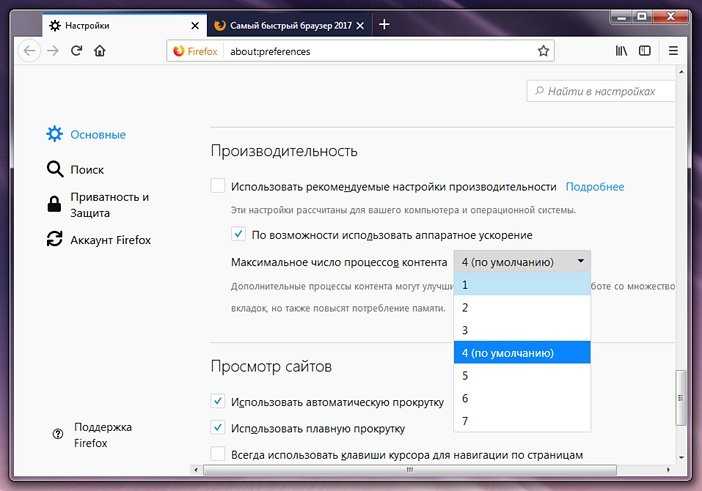

Если вы снимете флажок с параметра «Использовать рекомендуемые настройки производительности», то перед вами появится настройка числа процессов обработки контента.

На выбор предлагаются варианты от 1 до 7 процессов (если памяти у вас более 8 ГБ, то процессов может предлагаться и больше, чем 7):

На этом моменте стоит сделать несколько важных уточнений.

Во-первых, речь идёт о процессах для обработки контента. Если вы укажете здесь, например, всего 1 процесс, то общее число процессов в памяти уменьшится, однако лишь одну копию firefox.exe вы все равно не получите, т. к. помимо контента Firefox выводит в отдельные процессы ещё и обработку интерфейса.

Во-вторых, уменьшение числа процессов имеет смысл на компьютерах с небольшим объёмом «оперативки» и крайне слабым железом. В свою очередь, на более-менее приемлемом железе многопроцессность не ухудшит производительность, а, наоборот, будет способствовать ей, пусть и ценой увеличенного потребления памяти.

Наконец, в-третьих, сильно отступать от рекомендуемых значений по числу процессов для контента мы всё же не советуем, т. к. программа выставляет их на основании анализа вашего железа.

А можно ли проверить, не произошла ли утечка наших персональных данных с личного смартфона?

Менеджер паролей действительно предлагает возможность проверки, были ли ваши учётные записи время от времени перечислены в известных «утечках», делая это по логинам и паролям, которые были сохранены в браузере Chrome.

Несмотря на это, не все пользователи пользуются этой функцией, просто игнорируя её, или просто хранят информацию своих учётных записей в «облаке»! Это просто недальновидно.

Для проверки утечки наших данных можно воспользоваться специальными сервисами. Может быть ваш сложный и уникальный пароль уже стал «достоянием общественности»?

Вот некоторые специализированные службы: Have I been pwned?, Firefox Monitor, DeHashed, GhostProject, Password Checkup от Google, BreachAlarm, Sucuri Security Scanner.

Сервис Have I been pwned?

Одним из самых известных сервисов для проверки аккаунтов на утечки является «Have I Been Pwned?» («Меня обманули?»). Сайт был создан после одной из крупнейших утечек клиентских аккаунтов в истории – в октябре 2013 года были украдены данные 153 миллионов учётных записей Adobe. «Have I been pwned?» представляет собой реверсивную поисковую систему, которая проверяет наличие вашей электронной почты или пароли в огромной базе данных взломанных паролей.

Скрин №1 – вид основной страницы сайта «Have I Been Pwned?».

Браузер Tor

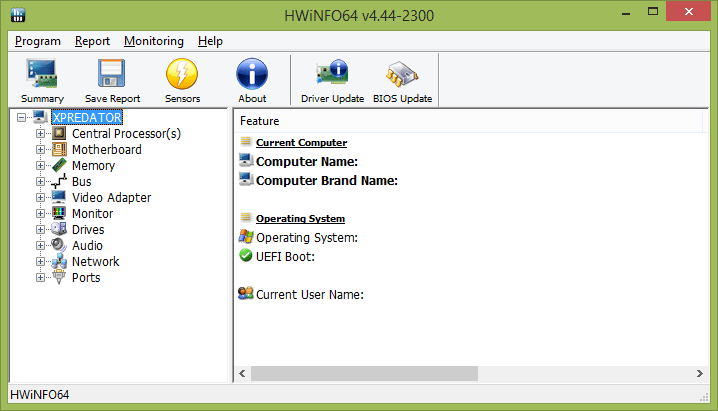

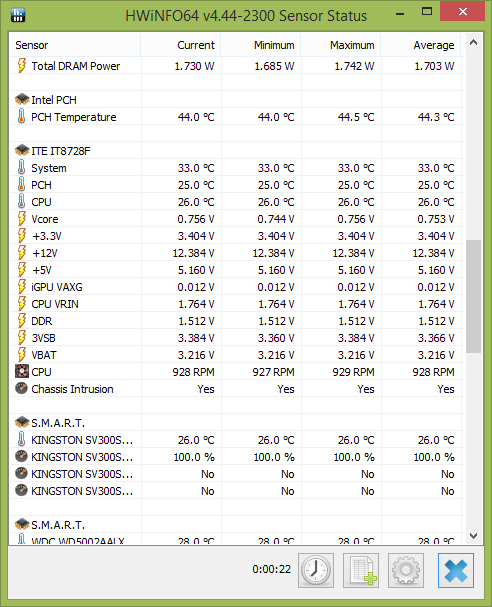

HWInfo

Ну и если кому-то из вас оказалось недостаточно всех перечисленных утилит, предлагаю еще одну — HWiNFO (доступна в двух отдельных версиях 32 и 64 бит). Прежде всего программа предназначена для просмотра характеристик компьютера, информации о комплектующих, версии БИОС, Windows и драйверов. Но если в главном окне программы нажать кнопку Sensors, то откроется список всех датчиков в вашей системе, и вы можете увидеть все доступные температуры компьютера.

Помимо этого, отображаются напряжения, информация самодиагностики S.M.A.R.T. для жестких дисков и SSD и огромный список дополнительных параметров, максимальные и минимальные значения. Имеется возможность записи изменения показателей в журнал при необходимости.

Скачать программу HWInfo можно здесь: https://www.hwinfo.com/download.php

Магазин дополнений

Возможности программы можно значительно расширить благодаря магазину дополнений. В нем содержится множество полезных сервисов, которые сделают работу с браузером более удобной.

Так, можно добавить блокировку рекламы или установить переводчик с других языков.

Нажав кнопку «Найти больше дополнений», пользователь попадет в магазин, где содержатся все имеющиеся расширения, темы и плагины, доступные для установки. Для удобства есть строка поиска и фильтры по тематикам.

Для того чтобы сменить тему браузера достаточно кликнуть по понравившемуся варианту. Откроется страница с информацией и описанием. Нажав кнопку «+ Установить тему», пользователь получит браузер в новом дизайне.

Установка занимает несколько секунд и не требует перезапуска программы. После ее окончания, пользователь сможет наблюдать, как изменился внешний вид Firefox.

Установка расширений осуществляется таким же образом. Выбираем понравившийся сервис и нажимаем кнопку «Добавить».

Установленные расширения и темы можно в любой момент отключить или удалить. Сделать это можно в разделе «Управление дополнениями».

дальнейшее чтение

Нгуен, Ник (25 сентября 2018 г.). «Представляем Firefox Monitor, помогающий людям взять под свой контроль после утечки данных». Блог Mozilla. Получено 20 июля 2019..mw-parser-output cite.citation{font-style:inherit}.mw-parser-output .citation q{quotes:»\»»»\»»»‘»»‘»}.mw-parser-output .id-lock-free a,.mw-parser-output .citation .cs1-lock-free a{background:linear-gradient(transparent,transparent),url(«//upload.wikimedia.org/wikipedia/commons/6/65/Lock-green.svg»)right 0.1em center/9px no-repeat}.mw-parser-output .id-lock-limited a,.mw-parser-output .id-lock-registration a,.mw-parser-output .citation .cs1-lock-limited a,.mw-parser-output .citation .cs1-lock-registration a{background:linear-gradient(transparent,transparent),url(«//upload.wikimedia.org/wikipedia/commons/d/d6/Lock-gray-alt-2.svg»)right 0.1em center/9px no-repeat}.mw-parser-output .id-lock-subscription a,.mw-parser-output .citation .cs1-lock-subscription a{background:linear-gradient(transparent,transparent),url(«//upload.wikimedia.org/wikipedia/commons/a/aa/Lock-red-alt-2.svg»)right 0.1em center/9px no-repeat}.mw-parser-output .cs1-subscription,.mw-parser-output .cs1-registration{color:#555}.mw-parser-output .cs1-subscription span,.mw-parser-output .cs1-registration span{border-bottom:1px dotted;cursor:help}.mw-parser-output .cs1-ws-icon a{background:linear-gradient(transparent,transparent),url(«//upload.wikimedia.org/wikipedia/commons/4/4c/Wikisource-logo.svg»)right 0.1em center/12px no-repeat}.mw-parser-output code.cs1-code{color:inherit;background:inherit;border:none;padding:inherit}.mw-parser-output .cs1-hidden-error{display:none;font-size:100%}.mw-parser-output .cs1-visible-error{font-size:100%}.mw-parser-output .cs1-maint{display:none;color:#33aa33;margin-left:0.3em}.mw-parser-output .cs1-subscription,.mw-parser-output .cs1-registration,.mw-parser-output .cs1-format{font-size:95%}.mw-parser-output .cs1-kern-left,.mw-parser-output .cs1-kern-wl-left{padding-left:0.2em}.mw-parser-output .cs1-kern-right,.mw-parser-output .cs1-kern-wl-right{padding-right:0.2em}.mw-parser-output .citation .mw-selflink{font-weight:inherit}

Что делать, если пароли оказались раскрыты

Итак, вы обнаружили, что сведения утекли в сеть, и у вас есть список ресурсов, которые могут стать угрозой вашей конфиденциальности. Нужно исправлять ситуацию.

1. Смените раскрытые пароли

Любые раскрытые пароли нужно поменять, причем как можно быстрее. Как создать надежный пароль?

- Придумайте уникальный код, не используйте одни и те же комбинации на разных сайтах. Менять только часть пароля, например, добавляя в конец цифры, – тоже плохая идея.

- Пусть он содержит не менее 12 символов, цифры, строчные и прописные буквы.

- Если вы используете фразу, цитату, устойчивое выражение, то поменяйте слова в ней местами – так пароль будет сложнее взломать путем словарного подбора.

- Ни в коем случае не используйте простые комбинации цифр или личную информацию, например, фамилию, дату рождения, имя домашнего животного и т.п.

- Если у вас закончилась фантазия или вы боитесь забыть данные для входа – сгенерируйте их в менеджере паролей и сохраните в нем.

2. Отвяжите банковские карты от аккаунтов

Если вы когда-то поддались искушению привязать банковскую карту к аккаунту в соцсетях или маркетплейсах, самое время удалить ее оттуда. Как бы ни уверяли сервисы, что это безопасно, помните: чем больше информации вы собрали в одном месте, тем вы уязвимее для интернет-мошенников. Кроме того, привязанную карту хакеры смогут использовать для оплаты своих покупок, если взломают ваш профиль.

А при малейшем подозрении, что платежные данные оказались в чужих руках, немедленно обращайтесь в банк и блокируйте карту.

3. Настройте двухфакторную аутентификацию

Везде, где это возможно, настраивайте двухфакторную аутентификацию (2FA).

Когда у вас настроена 2FA и мошенники получат ваш пароль, второй фактор (чаще всего это код доступа) привязан к мобильному устройству. Это означает, что он придет вам на смартфон в виде SMS, push-уведомления, кода в приложении или другого варианта аутентификации. Потому его увидите только вы, а не преступники.

К тому же, если вы не входили в аккаунт, а вам внезапно приходит код для входа, это повод срочно сменить свои пароли.

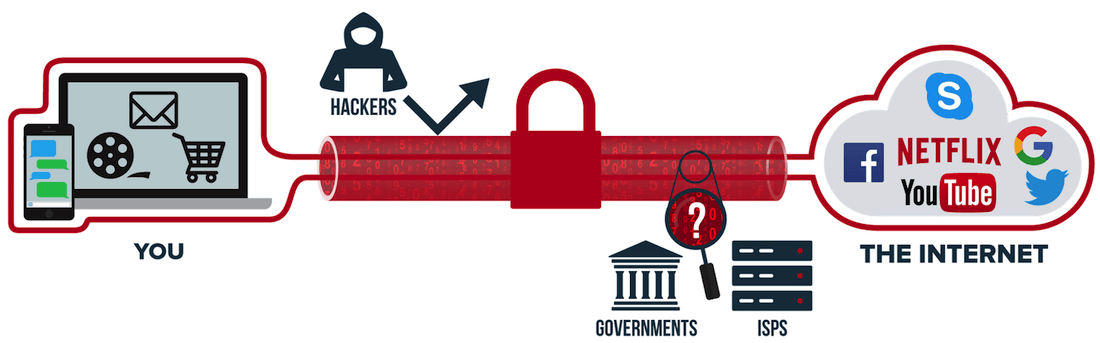

Режим приватного просмотра на самом деле не является конфиденциальным, почему и нужно использовать VPN

Некоторые пользователи ошибочно считают, что в приватном режиме или в режиме «Инкогнито» браузер обеспечивает конфиденциальность, но это не так.

Использование приватного режима просмотра запрещает браузеру сохранять куки, историю и пароли. Для внешнего мира пользователь остаётся видимым. В приватном режиме и «Инкогнито» вы по-прежнему видны:

- Провайдер видит посещаемые вами сайты. Провайдеры сейчас вынуждены записывать сетевую активность пользователей и по запросу передавать её властям.

- Реальный IP-адрес и местоположение видны всем сайтам, рекламе и трекерам. Это облегчает отслеживание, поскольку IP-адрес устройства связан с конкретным пользователем через его провайдера.

Чтобы легко решить эти проблемы, рекомендуется пользоваться качественным сервисом VPN. Делается это просто. Необходимо приобрести подписку на сервис, скачать приложение на устройство, подключиться к серверу VPN и как обычно работать в интернете. У этого подхода множество плюсов:

- VPN надёжно шифрует трафик, поэтому провайдер не видит, чем вы занимаетесь в интернете. Провайдер видит зашифрованные данные, но не что конкретно вы делаете.

- Когда вы подключаетесь к серверу VPN, его IP-адрес и местоположение заменяют ваш настоящий IP-адрес и местоположение. Сайты будут считать, что вы пришли из другой страны.

- Это даёт возможность получать доступ к контенту, который заблокирован для вашей страны. Например, это могут быть потоковые трансляции сервиса Netflix.

Что делать после утечки данных

Если вам не повезло, и вас поймали на утечке данных, вы должны выбрать кнопку «устранить эту утечку» в мониторе Firefox и точно проверить, какие типы данных были скомпрометированы. Некоторые данные вы не можете изменить, например, если ваша дата рождения просочилась, вы, очевидно, не можете ее изменить.

Однако по возможности следует изменить любую скомпрометированную информацию. Это означает, по крайней мере, имена пользователей, пароли и номера кредитных карт.

Важно проявлять бдительность не только в отношении потенциального доступа к вашим учетным записям, но и в отношении других способов использования вашей информации против вас. Вы можете стать жертвой целевого фишинга(spear phishing) — атаки, при которой ваша личная информация используется для того, чтобы обмануть вас

Злоумышленник может выдать себя за кого-то, кого вы знаете, и обманом заставить вас предоставить доступ к вашему банковскому счету или заставить вас перевести деньги на его счет. Вы также можете стать мишенью для получения информации о компании, в которой вы работаете, или какой-либо другой косвенной цели, доступной через ваши связи.

Если вы участвовали в утечке данных, в результате которой была украдена личная информация, вам также следует обратить внимание на признаки кражи личных данных, например уведомления о том, что заявки на получение кредита были поданы на ваше имя

![Как отключить всю телеметрию в mozilla firefox [обзор]](http://befam.ru/wp-content/uploads/3/1/4/314ed79757341af8ac3553fab6fefc70.png)